Nyhet -

Tidigare dataintrång och stulna lösenord leder till ”sextortion”

IT-säkerhetsföretaget Barracuda Networks visar i sin studie Threat Spotlight hur stulna uppgifter från den så kallade AntiPublic Combo List bidrar till omfattande utpressning. Hotet består i att publicera påstådda videor som finns på datorn och visar hur mottagaren tittar på sexfilm. Informationen och listan började spridas redan 2016 och omfattar flera olika intrång där totalt cirka 500 miljoner lösenord kommit på avvägar.

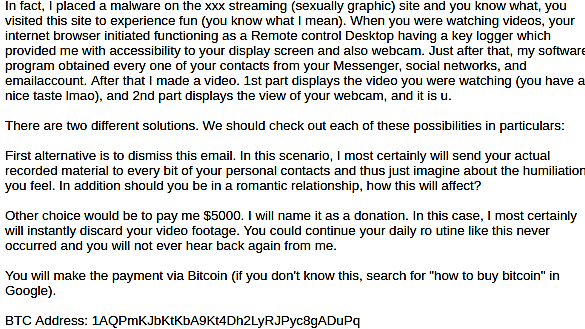

Ett typiskt tillvägagångssätt är att skicka e-post där man redan i ämnesraden anger mottagarens stulna lösenord. På så vis hoppas man fånga uppmärksamheten och skapa en känsla av att hotet är på riktigt. I det ofta illa formulerade mejlet kräver avsändaren att mottagaren betalar en summa i Bitcoin. Annars kommer utpressarna att dela den påstådda videon med mottagarens kontakter.

Tomt hot som ändå skrämmer

Den goda nyheten är att avsändaren inte har någon video eller kontakter att skicka den till. Visserligen har de mottagarens lösenord men det finns ingen skadlig kod eller trojan installerad som ger utpressarna tillgång till innehållet på datorn. Trots att utpressarna inte kan göra allvar av hotet skräms många mottagare och i en del fall betalar man det belopp som krävs.

– Även om det ringer många varningsklockor kan det förstås vara så att man lyckas skrämma en del mottagare på riktigt. Om mottagaren bedömer att hotet kan vara på allvar och avsändaren visar att man har tillgång till lösenordet kan den här typen av ”sextortion” uppenbarligen lyckas, säger Peter Gustafsson, ansvarig för Barracuda Networks verksamhet i Norden.

– Det här visar ännu en gång att cyberkriminella är opportunister som ser varje möjlighet att lura till sig pengar. Hotbilden är tyvärr komplex och kan till exempel omfatta en mix av stulen information, personligt riktade mejl, undermålig IT-säkerhet och mottagarnas rädsla att ertappas med något de inte vill kännas vid, avslutar Peter Gustafsson.

Den aktuella utpressningskampanjen började i juli men pågår fortfarande. Barracuda Labs har i studien undersökt drygt 1 000 e-postmeddelanden som inrapporterats manuellt under bara några dagar. Med tanke på att den korta tid som studerats och det faktum att bara inrapporterade mejl omfattas av undersökningen är det totala antalet utpressningsförsök sannolikt betydligt större.

Mer information om studien finns här»

Om du bevakar säkerhetsfrågor och vill prata mer om studien är du välkommen att kontakta Peter Gustafsson, Barracuda Networks, telefon: 0709-17 80 14, e-post: pgustafsson@barracuda.com