Pressmeddelande -

Check Point: Nästan var femte företag drabbades av Fireball

Säkerhetsföretaget Check Point släpper nu rapporten Cyber Attack Trends: Mid-Year Report. Rapporten ger en omfattande översikt över de senaste hoten inom IT-området och bygger på data från Check Points forskning mellan januari och juni 2017.

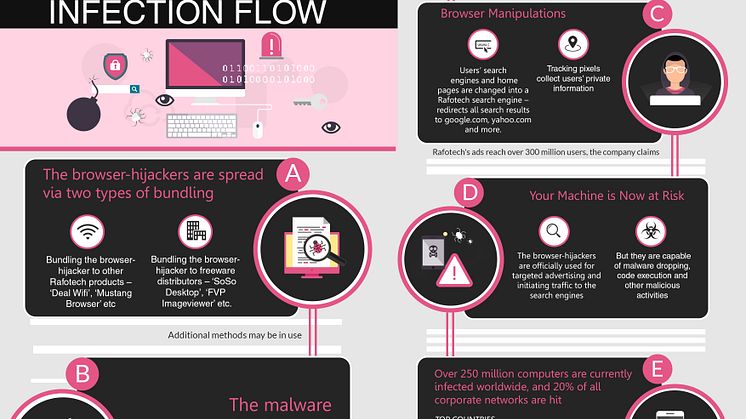

Bland resultaten framkommer att antalet ransomware-attacker nästan fördubblats i stora delar av världen (Amerika, Europa, Mellanöstern och Afrika) i jämförelse med samma tidsperiod förra året. Rapporten visar också att 19,7 % av alla verksamheter globalt drabbades av den skadliga koden Fireball.

- Det finns ett stort antal cyberhot i omlopp och många företag har fortfarande inte rätt säkerhetsskydd, konstaterar Åsa Edner, Sverigechef på Check Point. Det är fortfarande vanligt att satsa på lösningar som försöker upptäcka hot när de redan drabbat en verksamhet, snarare än att proaktivt förebygga och blockera dessa.

Check Point lanserar nu också plattformen Check Point Research, som ger tillgång till Check Points forskning, de senaste trenderna inom säkerhetsområdet och information om hur hotlandskapet utvecklas.

Läs pressmeddelandet i sin helhet eller läs mer på vår blogg.

Följ Check Point på:

LinkedIn: https://www.linkedin.com/showcase/17905174

Twitter: http://www.twitter.com/checkpointsw

Facebook: https://www.facebook.com/checkpointsoftware

Blogg: http://blog.checkpoint.com

YouTube: http://www.youtube.com/user/CPGlobal

Ämnen

Check Point Software Technologies Ltd är den största IT-säkerhetsleverantören globalt och förser kunder med branschledande lösningar som ger ett kompromisslöst förebyggande skydd mot cyberattacker, såväl kända som okända hot. Check Point identifierar mest skadlig kod och andra typer av hot i branschen och erbjuder en komplett säkerhetsarkitektur som hjälper verksamheter att effektivt skydda och säkert komma åt sina digitala tillgångar oavsett var de befinner sig – i nätverket, datacentret, molnet, klienter eller på mobila enheter – tillsammans med en integrerad hantering av IT-säkerhetsmiljön.