Nyhet —

Nytt dolt nätfiskekit riktar in sig på Microsoft 365

En ny, dold och ihärdig phishing-as-a-service-lösning (PhaaS) stjäl inloggningsuppgifter och autentiseringsnycklar från Microsoft 365-användare. Det framkommer i ny forskning från Barracuda. Säkerhetsanalytiker hos Barracuda har spårat den snabbt föränderliga PhaaS-tjänsten sedan juli 2025 och gett den namnet Whisper 2FA.

Under den senaste månaden har Barracuda observerat nära en miljon Whisper 2FA-attacker riktade mot konton i flera stora nätfiskekampanjer. Det gör Whisper till den tredje vanligaste PhaaS-tjänsten efter Tycoon och EvilProxy.

Barracudas tekniska analys visar att Whisper 2FA är både avancerad och flexibel. Den kombinerar stöld av autentiseringskoder i realtid med flera skyddslager och metoder som försvårar analys av den skadliga koden och den stulna informationen. Plattformen utvecklas snabbt och utgör ett betydande hot mot organisationer.

Centrala funktioner i Whisper 2FA:

-

Upprepade försök att stjäla inloggningsuppgifter och säkerhetskoder. Whisper 2FA kan upprepa stöldförsöken mot ett konto i en ”loop” tills angriparna har fått en fungerande kod för flerfaktorsautentisering (MFA). Ogiltiga eller föråldrade koder stoppar inte attacken – offret uppmanas helt enkelt att ange nya uppgifter tills angriparna får en kod som fungerar. Plattformen kan dessutom anpassa sig efter vilken typ av autentisering som används.

-

Avancerade metoder för att undvika upptäckt och analys. Whisper 2FA använder flera lager av skydd och kryptering för att dölja sin kod. Den kan även blockera vanliga verktyg och kortkommandon som används för att undersöka eller analysera skadlig aktivitet. Det gör det svårt för både forskare och säkerhetssystem att upptäcka attacken.

- Ett flexibelt nätfiskeformulär. All information som offret anger skickas direkt till angriparna, oavsett vilken knapp som används. Uppgifterna krypteras och förvrängs snabbt, vilket gör det svårt att direkt se att inloggningsuppgifter har stulits.

– Funktionerna i Whisper 2FA visar hur nätfiskeverktyg har utvecklats från enkla lösenordsstölder till sofistikerade attacktjänster. Genom att kombinera stöld av flerfaktorskoder i realtid med flera skyddslager och anti-analystekniker gör Whisper 2FA det svårt för både användare och säkerhetsteam att upptäcka bedrägerier. För att skydda sig måste organisationer gå bortom statiska försvar och arbeta med flera lager av skydd, utbildning, nätfiskeresistent flerfaktorsautentisering, kontinuerlig övervakning och delning av hotinformation, säger Saravanan Mohankumar, ansvarig för Barracudas team för hotanalys.

Snabb teknisk utveckling

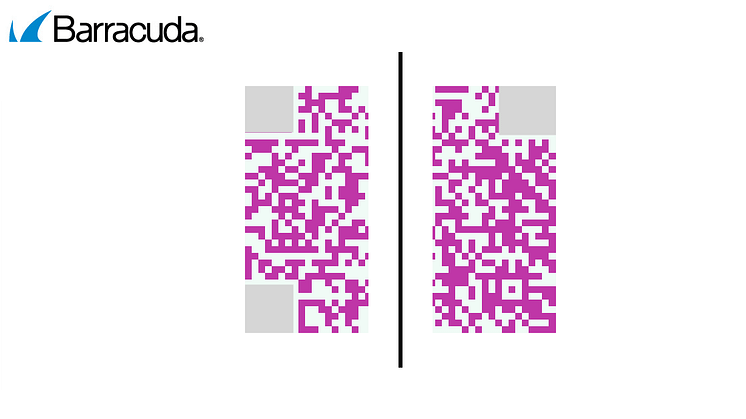

Barracudas analys visar att de tidigaste versionerna av Whisper 2FA innehöll kommentarer från utvecklarna, enklare krypteringslager och begränsade skyddsåtgärder, till exempel att blockera högerklick för att försvåra kodgranskning.

I de senaste varianterna har kommentarerna tagits bort och koden har blivit mer försvårad och invecklad. Nya skydd har tillkommit för att upptäcka och blockera felsökningsverktyg, inaktivera utvecklarkommandon och krascha analysprogram. Den senaste versionen gör det dessutom möjligt att verifiera säkerhetskoder i realtid via angriparnas egna servrar.

Barracudas experter ser likheter mellan Whisper 2FA och Salty 2FA, en ny nätfisketjänst med fokus på att stjäla Microsoft 365-uppgifter, samt skillnader mot äldre aktörer som EvilProxy, till exempel förenklade metoder för stöld som är svårare att upptäcka.