Nyhet —

Nätfiskeattacker göms i publika molntjänster

Forskare hos IT-säkerhetsföretaget Check Point varnar nu för en snabbt ökande trend där hackare utnyttjar Google Cloud Platform (GCP) för att genomföra nätfiskeattacker. Hackarna utnyttjar avancerade funktioner i molnlagringstjänsten vilket gör attackerna svårare att upptäcka.

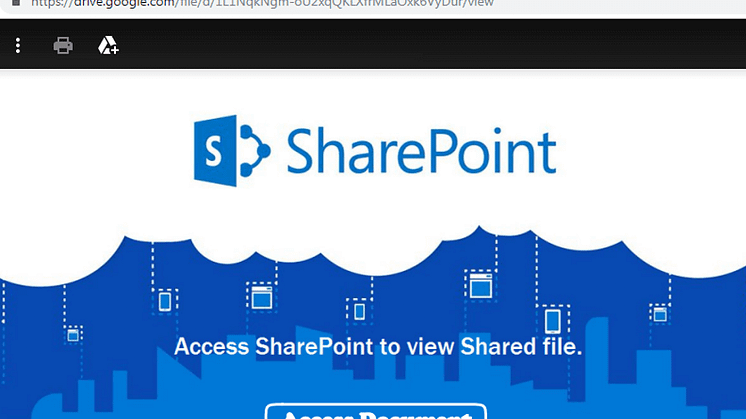

Check Points forskare beskriver ett exempel på hur hackarna går tillväga. Ett PDF-dokument, som innehåller en länk till en nätfiskesida, laddas upp på Google Drive. Phishing-sidan ber sedan användaren att logga in med sitt Office 365-konto eller med verksamhetens e-post. När användaren väljer ett av alternativen visas ett popup-fönster med en inloggningssida för Outlook. Efter att uppgifterna har skrivits in, leds användaren till en riktig PDF-rapport publicerad av ett välkänt globalt konsultföretag. Användaren invaggas i falsk trygghet då han eller hon tror sig befinna sig på Google Cloud Storage. Genom att gå igenom phishing-sidans källkod har det visat sig att de flesta av resurserna dock laddas från en webbplats som tillhör angriparna.

- Hackare dras till de molnlagringstjänster som vi använder och litar på, vilket gör det mycket svårare att identifiera nätfiskeattacker, både för användare och nätverksadministratörer, säger Mats Ekdahl, säkerhetsexpert hos Check Point. Vi har lärt oss att vara uppmärksamma på domännamn som liknar etablerade verksamheter eller webbplatser utan https-certifikat, då de kan utgöra hot, men här har hackarna hittat en väg runt det. Användare av Google Cloud Platform, samt AWS- och Azure-användare, bör vara uppmärksamma på denna snabbt växande trend och lära sig hur de kan skydda sig.

Google stängde av nätfiskeattacken i exemplet ovan redan i januari 2020, samt undersöker och stoppar alla nätfiskesidor som de får kännedom om.

Här är några tips för att skydda sig mot nätfiske:

- Se upp för domännamn som liknar etablerade verksamheter, stavfel i e-post eller webbplatser och okända e-postavsändare.

- Var försiktig med filer som tas emot via e-post från okända avsändare, särskilt om de ber om en viss åtgärd du vanligtvis inte skulle göra.

- Se till att du beställer varor från pålitliga verksamheter. Ett sätt att göra detta är INTE att klicka på kampanjlänkar i e-postmeddelanden, utan istället googla din önskade återförsäljare och sedan klicka på länken från Googles resultatsida.

- Se upp för "specialerbjudanden”. Ett exklusivt botemedel mot coronaviruset för 150 dollar är oftast inte trovärdigt eller tillförlitligt.

- Se till att du inte använder samma lösenord för olika applikationer och konton.

För en mer utförlig beskrivning av nätfiskeattackerna, se Check Points blogg: https://blog.checkpoint.com/2020/07/21/how-scammers-are-hiding-their-phishing-trips-in-public-clouds/

Nyheten uppdaterades 22 juli, 2020