Pressmeddelande —

Moln och mobila enheter - de svagaste länkarna i företagsnätverk

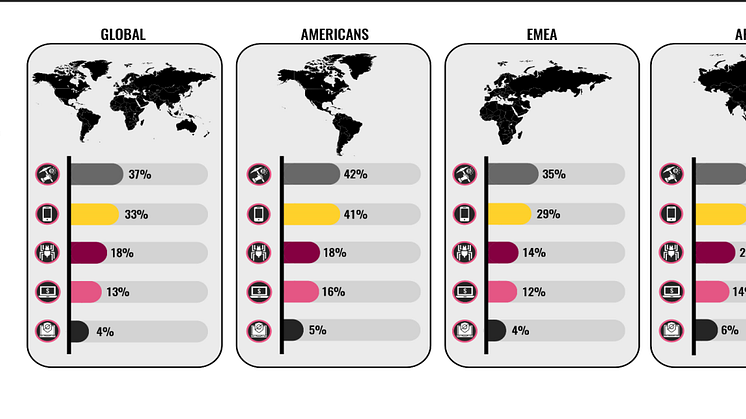

Säkerhetsföretaget Check Point presenterar nu tredje delen i 2019 års säkerhetsrapport. Rapporten visar bland annat hur hackare alltmer riktar in sig på de svagaste och minst skyddade delarna i en verksamhets IT-infrastruktur, vilket ofta är offentliga moln och mobila enheter.

Rapporten belyser även de viktigaste trenderna inom IT-säkerhetshot under 2018, som cyberkriminella använder för att komma åt verksamheters moln och mobila enheter. Rapporten visar också vad IT- och säkerhetsavdelningar är mest oroliga för när det gäller moln och mobila enheter.

De viktigaste resultaten i rapportens tredje del är i korthet:

- 18% av de globala verksamheterna hade en molnrelaterad säkerhetsincident under det förra året. De vanligaste incidenterna var dataförluster eller dataintrång, kontokapningar och att de drabbades av skadlig kod.

- Felaktigt konfigurerade molnplattformar utgör störst säkerhetsrisk. IT-anställda uppger att felaktigt konfigurerade molnplattformar, som i sin tur kan leda till dataförluster eller dataintrång, utgör den största risken (62%), följt av obehörig tillgång till molnresurser (55%), osäkra gränssnitt och API:er (50%), samt kapning av konton eller datatrafik (47%).

- 30% av IT-personalen anser fortfarande att molntjänstleverantören ansvarar för säkerheten. Detta oroväckande resultat går emot rekommendationerna om en ömsesidig ansvarsmodell för molnsäkerhet, där säkerhetsansvaret delas av både molnleverantören och kunden.

- 59% av de IT-anställda uppger att verksamheten inte har fullgott skydd mot mobila hot. En majoritet av verksamheterna har inte någon mobil säkerhetslösning på plats som kan identifiera de viktigaste mobila hoten, som exempelvis skadlig kod specialiserad på mobila enheter, falska eller skadliga appar, man-in-the-middle-attacker och sårbarheter i mobilsystemen.

- Endast 9% av de IT-anställda anser att hot mot mobila enheter är en betydande säkerhetsrisk. Idag kan skadlig kod sprida sig från oskyddade mobila enheter till verksamheters interna eller molnbaserade nätverk och utnyttjar därmed den svagaste länken i verksamhetens IT-skydd.

- Den tredje delen av vår rapport visar hur sårbara många verksamheter är för attacker mot moln och mobila enheter, säger säger Åsa Edner, Sverigechef på Check Point. Bland resultaten framkommer att medvetenheten om vilka hot verksamheterna står inför är låg. Nästan 20% av verksamheterna har upplevt en molnrelaterad säkerhetsincident under det gångna året, vilket tydligt visar att cyberkriminella letar efter dessa säkerhetsbrister. Genom att granska och belysa denna utveckling i rapporten kan verksamheter få en bättre förståelse för hoten de står inför och hur de kan hindra dem från att påverka verksamheten.

Du kan läsa hela rapporten här.

Följ Check Point på:

LinkedIn: https://www.linkedin.com/showcase/17905174

Twitter: http://www.twitter.com/checkpointsw

Facebook: https://www.facebook.com/checkpointsoftware

Blogg: http://blog.checkpoint.com

YouTube: http://www.youtube.com/user/CPGlobal

Ämnen

Kategorier

Om Check Point Software Technologies Ltd.

Check Point Software Technologies Ltd. (www.checkpoint.com) är en ledande leverantör av cybersäkerhetslösningar till företag och myndigheter globalt. Lösningarna skyddar Check Points kunder mot femte generationens cyberattacker och har branschledande förmåga att identifiera skadlig kod och andra typer av IT-säkerhetshot. Check Point erbjuder en säkerhetsarkitektur med flera lager och förebyggande skydd mot avancerade hot för såväl nätverk, moln som mobiler, samt möjlighet att kontrollera och hantera säkerheten från ett enda system. Check Point skyddar över 100 000 verksamheter av olika storlekar.