Nyhet —

Nätfisket allt mer komplext – var redo inför 2026

Under 2025 tog nätfiskeangreppen ytterligare ett kliv i komplexitet, drivna av AI, mer lättillgängliga phishing-tjänster och allt skickligare metoder för att kringgå upptäckt. I denna framtidsspaning presenterar Barracudas Threat Analysis Team sin bild av hur hotlandskapet kan utvecklas under det kommande året – och vad säkerhetsansvariga behöver tänka på när angreppen fortsätter att förfinas.

Så förändrades nätfiske under 2025

För ett år sedan bedömdes att färdiga nätfiskekit skulle stå för hälften av alla attacker mot inloggningsuppgifter i slutet av 2025, en tydlig ökning från cirka 30 procent året innan. Utfallet blev något högre än så.

Samtidigt fördubblades antalet kit under året. Varje paketlösning kan användas för att starta miljontals attacker och utvecklas löpande för att bli mer avancerade och effektivare över tid. Under året rapporterades återkommande om flera av de mest spridda verktygen.

Det här väntar under 2026

Nätfiskekit 2.0

Både etablerade och nya nätfiskekit väntas använda verktyg för att bygga detaljerade profiler av sina mål. Angripare kommer att använda automatiserade metoder för att ta sig förbi skydd som flerfaktorsautentisering, till exempel genom att stjäla token eller vidarebefordra legitimeringen via den riktiga webbplatsen. AI får en allt större roll i utvecklingen och gör attackerna mer personligt anpassade.

- Affärsmodellen för nästa generations nätfisketjänster blir mer strukturerad, i form av nivåindelade abonnemang, från baspaket till avancerade, AI-drivna kampanjer.

- I slutet av 2026 väntas mer än 90 procent av alla intrång för att stjäla inloggningsuppgifter komma från phishing-kit, motsvarande över 60 procent av samtliga nätfiskeattacker.

Dynamiska metoder för att kringgå upptäckt och skräddarsy angrepp

Angripare går från statiska upplägg till flexibla, situationsanpassade angrepp där innehållet förändras beroende på enhet, användarbeteende eller tidpunkt – allt för att kringgå upptäckt.

Metoder som väntas öka:

- Gömd skadlig kod i bild- och ljudfiler (steganografi).

- ”ClickFix”, där användaren luras att köra ett skadligt kommando som smygkopierats till urklipp.

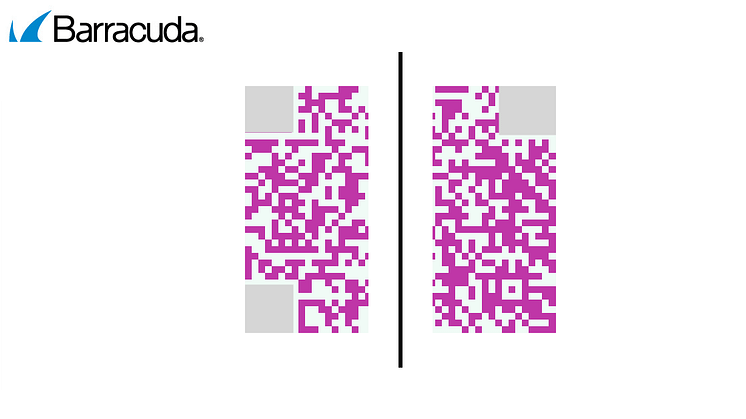

- Fler delade och inbäddade QR-koder samt nya typer av dynamiska QR-koder.

- Mer omfattande missbruk av OAuth, det etablerade systemet för inloggning utan lösenord.

- Avancerade URL-tekniker, exempelvis Blob-adresser som körs lokalt i webbläsaren och därför är svårare att upptäcka.

- Dynamisk kodinjektion och helt maskerad skadlig kod.

AI-anpassade kampanjer

- Angripare använder generativ AI för att skapa individuellt riktade meddelanden i stor skala och snabbt justera sina kampanjer.

- Dessa attacker kombinerar ofta kryptering, tekniker för att dölja kod och anpassningsbara nyttolaster.

- Försök att manipulera AI-baserade säkerhetsverktyg genom prompt-injektion och attacker mot AI-agenter väntas öka.

Stöld av MFA-koder och nya manipulationer

- Angrepp som stjäl MFA-koder genom nätfiske ökar, bland annat genom att trötta ut användaren genom upprepade krav på push-godkännanden.

- Social ingenjörskonst riktas mot funktioner som lösenordsåterställning och andra metoder för kontoåterställning.

- Angripare försöker även få användare att byta till svagare autentiseringsmetoder som är enklare att kringgå.

Fler attacker som utnyttjar CAPTCHA

- Avancerade nätfiskekampanjer använder CAPTCHA för att skapa falsk trygghet och dölja angreppets verkliga syfte. I slutet av 2026 väntas över 85 procent av alla phishing-attacker göra detta.

- Angripare går i ökande grad från legitima CAPTCHA-lösningar till helt falska varianter.

Mer polymorfiska metoder

- Polymorfa attacker ändrar kontinuerligt innehåll, data, leveransmönster eller tekniska kännetecken för att kringgå signaturbaserade skydd.

- Tekniker som väntas bli vanligare är slumpmässiga teckensträngar i ämnesrad och brödtext, förtäckta avsändaradresser, ovanligt långa rubrikfält, små variationer i länkar och skiftande filnamn.

Fortsatt missbruk av legitima plattformar

- Cirka 10 procent av nätfiskeattackerna 2025 utnyttjade legitima tjänster, en nivå som ser ut att bestå under 2026.

- AI-drivna kodlösa plattformar gör det samtidigt enklare för angripare att snabbt bygga och publicera phishing-sidor utan teknisk kompetens.

Attacker mot URL-skydd och maskering

- Missbruk av URL-skyddstjänster, omdirigeringar, spårningslänkar och legitimt utformade webbadresser fortsätter att öka. Under 2025 syntes dessa tekniker i omkring 25 procent av attackerna.

Mer avancerade skadeprogram

- Skadlig kod väntas bli mer sofistikerad, med fler filfria angrepp som gömmer sig i minnet och polymorfa innehåll som undgår traditionella skydd.

- Tjänster där skadeprogram erbjuds som en tjänst fortsätter att växa.

Trots dessa trender kvarstår välkända bluffmetoder, exempelvis kring HR och lönebesked, leveranser, falska MFA-aviseringar, skatteinformation och fildelning.

Så skyddar man sig när hoten utvecklas

Nätfisket utvecklades snabbt under 2025 och blev både vanligare, mer komplext och svårare att upptäcka – en utveckling som fortsätter under 2026. E-postsäkerhet behöver därför vara en central del av varje organisations cybersäkerhetsarbete.

Enligt Barracudas senaste marknadsundersökning har 78 procent av organisationerna utsatts för ett e-postrelaterat intrång det senaste året. Och ju längre tid ett angrepp pågår innan det upptäcks och stoppas, desto större blir konsekvenserna.

Traditionella skydd räcker inte längre för att möta de mest avancerade angreppen. Organisationer behöver moderna verktyg, kontinuerlig övervakning och en stark säkerhetskultur för att minska riskerna.

Läs mer här.